信息來源:HackerNews

本月初���,KerbsOnSecurity 收到了一位研究人員的電子郵件����,聲稱其通過簡單的手段��,就輕松拿到了 .GOV 域名��。若這一漏洞被利用����,或?qū)е?.Gov 域名出現(xiàn)信任危機。其表示�,自己通過填寫線上表格,從美國一個只有 .us 域名的小鎮(zhèn)主頁上抓取了部分抬頭信息�����,并在申請材料中冒名為當?shù)毓賳T�����,就成功地騙取了審核者的信任��。

這位要求匿名的消息人士稱:其使用了虛假的 Google 語音號碼和虛假的 Gmail 地址�,但這一切只是出于思想實驗的目的,資料中唯一真實的,就是政府官員的名字����。

據(jù)悉,這封郵件是從 exeterri.gov 域名發(fā)送來的�����。該域名于 11 月 14 日注冊��,網(wǎng)站內(nèi)容與其模仿的 .us 站點相同(羅德島州?���?巳氐?Town.exeter.ri.us 網(wǎng)站,現(xiàn)已失效)����。

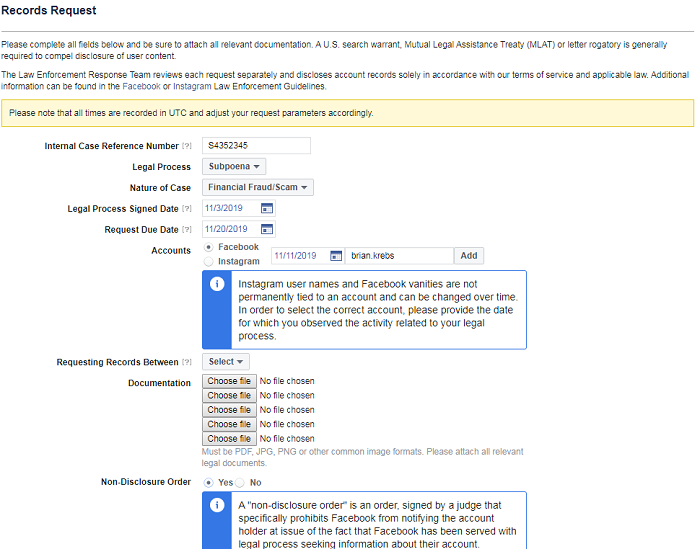

消息人士補充道:其必須填寫正式的授權(quán)表單,但基本上只需列出管理員�����、技術(shù)人員和計費人員等信息�。此外����,它需要打印在“官方信箋”上�,但你只需搜索一份市政府的公文模板�,即可輕松為偽造。然后通過傳真或郵件發(fā)送�,審核通過后,即可注冊機構(gòu)發(fā)來的創(chuàng)建鏈接���。

從技術(shù)上講���,這位消息人士已涉嫌郵件欺詐。若其使用了美國境內(nèi)的服務�����,還可能遭到相應的指控�。但是對于藏在暗處的網(wǎng)絡犯罪分子來說,這個漏洞顯然求之不得��。

為了堵上流程漏洞�,爆料人希望能夠引入更加嚴格的 ID 認證。盡管他所做的實驗并不合法�,但事實表明確實很容易得逞。

今天早些時候����,KrebsOnSecurity 與真正的?���?巳毓賳T取得了聯(lián)系�。某不愿透露姓名的工作人員稱,GSA 曾在 11 月 24 日向市長辦公室打過電話�。然而這通電話是在其向聯(lián)邦機構(gòu)提出詢問的四天之后,距離仿冒域名通過審批更是已過去 10 天左右�。

盡管沒有直接回應,但該機構(gòu)還是寫到:“GSA 正在與當局合作�,且已實施其它預防欺詐的控制措施”。至于具體有哪些附加錯誤�����,其并未詳細說明���。

不過 KrebsOnSecurity 確實得到了國土安全部下屬網(wǎng)絡安全與基礎設施安全局的實質(zhì)性回應���,稱其正在努力為 .gov 域名提供保護。